Experts van Kaspersky Lab ontdekken waarom het zo eenvoudig is om geldautomaten te hacken

Utrecht, 26 april 2016 – Bijna alle geldautomaten ter wereld kunnen, al dan niet met behulp van malware, relatief eenvoudig worden leeggeroofd. Onderzoek door experts van Kaspersky Lab brengt aan het licht dat deze kwetsbaarheid het gevolg is van verouderde en onveilige software, fouten in de netwerkconfiguratie en gebrek aan beveiliging van essentiële hardware.

De skimmer – een speciaal apparaatje dat aan een geldautomaat wordt bevestigd om gegevens van bankpassen te stelen – stond jarenlang bovenaan de zwarte lijst van klanten én eigenaren van geldautomaten. Ook de ontwikkeling van kwaadaardige technologieën staat echter niet stil en er zijn inmiddels talloze gevaren bijgekomen. In 2014 ontdekten onderzoekers van Kaspersky Lab Tyupkin, een van de eerste voorbeelden van wijdverspreide malware in geldautomaten. Vervolgens werd in 2015 de Carbanak-bende ontmaskerd, die onder andere bancaire infrastructuren misbruikte om automaten leeg te halen. Beide gevallen bleken mogelijk door slim gebruik te maken van een aantal tekortkomingen in de technologie van betaalautomaten en de ondersteunende infrastructuur. En dit is slechts het topje van de ijsberg.

In een poging om alle veiligheidsvraagstukken voor geldautomaten in kaart te brengen, hebben de ‘penetration testing specialists’ van Kaspersky Lab onderzoek gedaan op basis van strafrechtelijk onderzoek naar recente aanvallen en de security assessments van diverse internationale banken. Hierbij kwamen twee belangrijke beveiligingskwesties naar voren: software en fysieke beveiliging.

Softwareproblemen

Alle geldautomaten zijn in feite pc’s die draaien op zeer oude versies van besturingssystemen als Windows XP. Dit maakt de systemen kwetsbaar voor pc-malware en aanvallen via exploits. De software die de pc met de bancaire infrastructuur en de hardware-units laat communiceren en de creditcards en bankbiljetten verwerkt is in de meeste gevallen gebaseerd op de XFS-standaard. Deze oude en onveilige standaard is ooit ontwikkeld om alle software voor geldautomaten te standaardiseren, zodat het op alle gebruikte platformen zou werken. Het probleem is dat de XFS-standaard geen autorisatie vereist voor de te verwerken commando's, wat betekent dat elke app die op de pc wordt losgelaten commando’s naar alle hardware-eenheden kan sturen, met inbegrip van de kaartlezer en de unit die de bankbiljetten uitbetaalt. Bij succesvolle infectie neemt de malware het systeem vrijwel volledig over: het PIN-toetsenbord en de kaartlezer kunnen worden getransformeerd tot een ‘native’ skimmer en de hacker kan met één commando al het opgeslagen geld opnemen.

Fysieke beveiliging

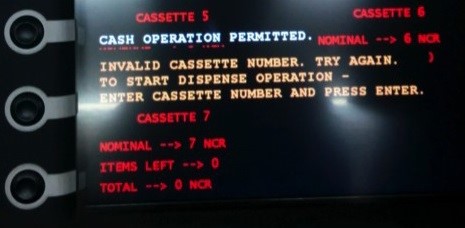

In veel gevallen die door de onderzoekers van Kaspersky Lab onder de loep zijn genomen, kwam er helemaal geen malware aan te pas om in het netwerk van de bank te komen. Een probleem van veel betaalautomaten is namelijk dat fysieke beveiliging geheel ontbreekt. Vaak zijn de automaten dusdanig geconstrueerd en geïnstalleerd dat derden gemakkelijk toegang kunnen krijgen tot de pc of de netwerkkabel die de automaat verbindt met internet. Zelfs gedééltelijke fysieke toegang kan genoeg zijn om een zogenaamde black box aan de automaat te koppelen, een speciaal geprogrammeerd computertje dat de criminelen op afstand toegang tot de automaat verschaft. Of de automaat kan worden aangesloten op een ‘rogue processing center’ - software die betalingsdata verwerkt en identiek is aan de software van de bank. Zodra de betaalautomaat wordt doorgesluisd naar deze valse software, kunnen de aanvallers iedere opdracht geven die ze maar willen, en de automaat zal gehoorzamen.

Verbinding met zo’n valse processing center kan op verschillende manieren worden voorkomen, bijvoorbeeld door een hardware- of software-VPN, SSL/TLS-codering, een firewall of MAC-authenticatie, geïmplementeerd in XDC-protocollen. Dikwijls worden deze maatregelen echter niet genomen, en als het wél gebeurt, dan worden ze niet zelden verkeerd geconfigureerd – wat wellicht pas boven water komt bij een security assessment – en is de automaat nog even kwetsbaar. Criminelen hoeven de hardware dan niet eens te manipuleren, maar profiteren van de manco’s in de netwerkcommunicatie tussen de betaalautomaat en de bancaire infrastructuur.

Hoe stoppen we het leeghalen van betaalautomaten?

"De uitkomsten van ons onderzoek laten zien dat, ondanks de ontwikkeling van geldautomaten met sterke beveiligingsfuncties, veel banken nog steeds werken met oude, onveilige modellen”, zegt Olga Kochetova, beveiligingsexpert bij de afdeling Penetration Testing van Kaspersky Lab. “Hierdoor zijn ze niet voorbereid op de activiteiten van criminelen. Deze activiteiten, die banken én hun klanten iedere dag veel geld kosten, zijn volgens ons het resultaat van het aloude misverstand dat cybercriminelen alleen zijn geïnteresseerd in internetbankieren. De realiteit is dat ze juist steeds meer brood zien in het exploiteren van de zwakheden van betaalautomaten, omdat dit een veel kortere weg is naar contant geld.”

Een aanzienlijk deel van de geldautomaten over de hele wereld is vatbaar voor bovenstaande praktijken, maar dat betekent niet dat er niets aan kan worden gedaan. Fabrikanten van geldautomaten kunnen een drietal maatregelen nemen om het risico van aanvallen op hun producten te verkleinen.

- Allereerst is het noodzakelijk om de XFS-standaard te herzien, met de nadruk op beveiliging, en two-factor-authenticatie tussen hardware en legitieme software te introduceren. Dit zal de kans op ongeautoriseerde geldopnames met behulp van Trojaanse paarden verkleinen, alsook het verkrijgen van volledige controle over de geldautomaten door criminelen.

- Vervolgens moet er ‘authenticated dispensing’ worden geïmplementeerd, om de valse processing centers buitenspel te zetten.

- Tenslotte moet er op de datatransmissies tussen alle hardware-eenheden en pc’s in de geldautomaat cryptografische beveiliging en integriteitscontrole worden toegepast.

Lees meer over de beveiligingskwesties van moderne geldautomaten in het artikel van Olga Kochetova op Securelist.com.