Er zijn talloze cyberbedreigingen waar internetgebruikers en netwerkbeheerders rekening mee moeten houden. Voor organisaties waarvan de diensten grotendeels online draaien, is een van de belangrijkste aanvallen waar u rekening mee moet houden, vanwege hun toenemende prevalentie, Distributed Denial of Service (DDoS)-aanvallen. Maar wat is een denial-of-service-aanval, hoe werkt een denial-of-service-aanval en zijn er manieren om deze te voorkomen?

DDoS-aanvallen (Distributed Denial of Service)

Wat is een DDoS-aanval? Bij dit type aanval wordt gebruikgemaakt van de specifieke capaciteitslimieten op netwerkbronnen, zoals de infrastructuur die de website van een bedrijf faciliteert. Tijdens de DDoS-aanval worden er zoveel aanvragen naar de aangevallen website verzonden dat deze de toestroom niet meer aankan en de website niet meer goed functioneert. Typische doelen voor DDoS-aanvallen zijn e-commercesites en iedere organisatie die onlinediensten aanbiedt.

Hoe werkt het?

Om DDoS-aanvallen te begrijpen, is het belangrijk om te weten hoe deze aanvallen werken. Netwerkbronnen, zoals webservers, kunnen maar een beperkt aantal aanvragen tegelijk verwerken. Niet alleen de server heeft een beperkte capaciteit, ook het kanaal dat de server met internet verbindt, heeft een beperkte bandbreedte/capaciteit. Wanneer een onderdeel van de infrastructuur het aantal aanvragen niet meer aankan, heeft het serviceniveau hier op een van de volgende manieren onder te lijden:

Meestal is het doel van een aanvaller bij een DDoS-aanval om de server van de webresource te overbelasten, waardoor de normale werking wordt verstoord en er een totale denial-of-service ontstaat. De aanvaller kan ook geld vragen voor het beëindigen van de aanval. In sommige gevallen kan een DDoS-aanval zelfs een poging zijn om een concurrerend bedrijf in diskrediet te brengen of te beschadigen.

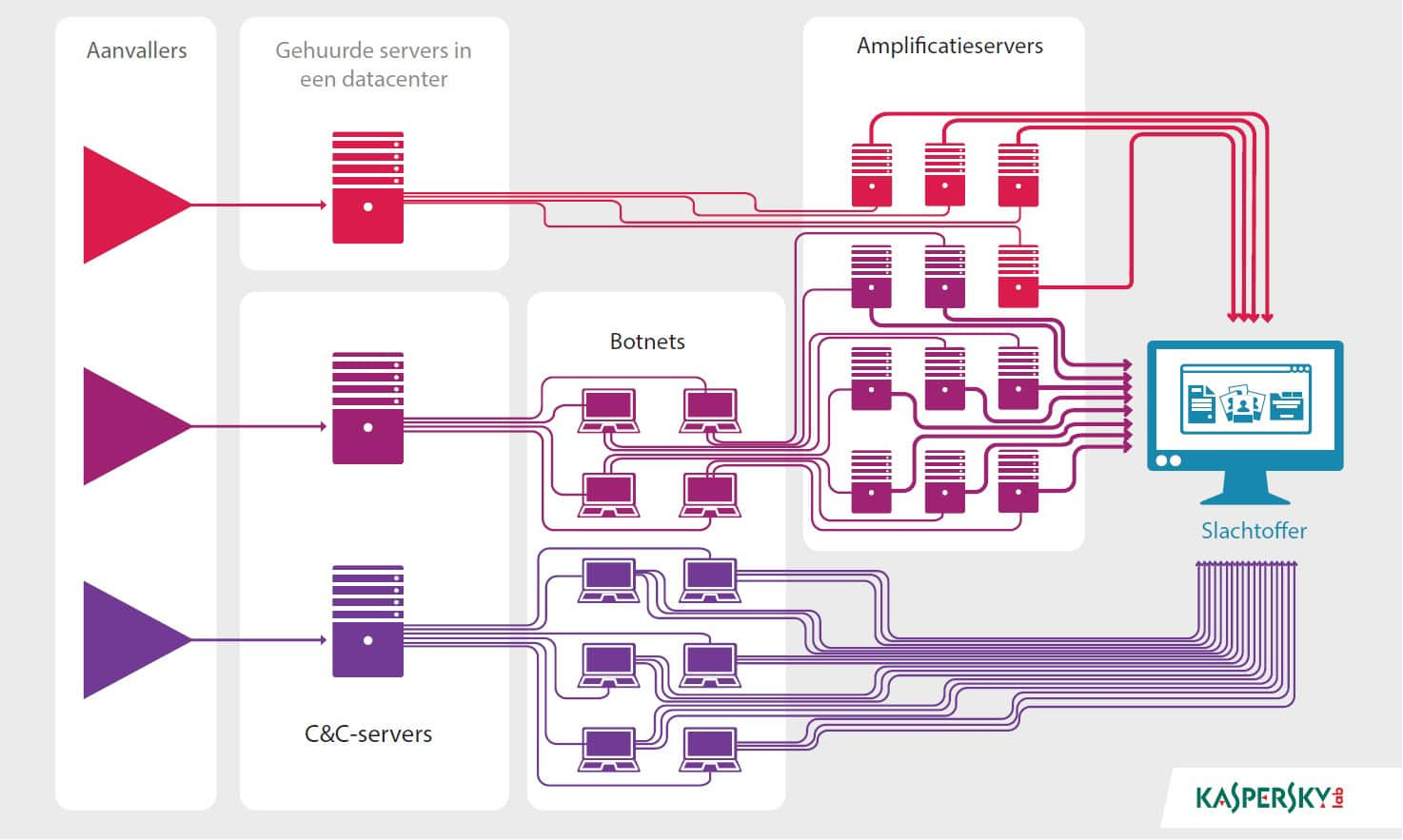

Om een aanval uit te voeren, neemt de aanvaller de controle over een netwerk of apparaat over door het te infecteren met malware en zo een botnet te creëren. Vervolgens starten ze de aanval door specifieke instructies naar de bots te sturen. Het botnet begint vervolgens verzoeken te versturen naar de doelserver via het IP-adres van die server. Hierdoor wordt de server overweldigd en treedt er een denial-of-service-aanval op het normale verkeer op.

Voorbeelden van DDoS-aanvallen: Wat zijn de verschillende soorten aanvallen?

Kennis van de betekenis van DDoS en hoe deze aanvallen werken, is een stap in de richting van preventie. Het is echter ook van groot belang om te begrijpen dat er verschillende soorten DDoS-aanvallen bestaan. Hiervoor moet eerst worden geschetst hoe netwerkverbindingen tot stand komen.

Het Open Systems Interconnection (OSI)-model, ontwikkeld door de International Organization for Standardization, definieert zeven verschillende lagen waaruit internetnetwerkverbindingen bestaan. Deze omvatten de fysieke laag, de datalinklaag, de netwerklaag, de transportlaag, de sessielaag, de presentatielaag en de applicatielaag.

De vele voorbeelden van DDoS-aanvallen verschillen afhankelijk van de verbindingslaag die ze aanvallen. Hieronder vindt u enkele van de meestvoorkomende voorbeelden.

Aanvallen op de applicatielaag

Deze aanvallen worden soms ook wel laag 7-aanvallen genoemd (omdat ze gericht zijn op de 7e (applicatie)laag van het OSI-model). Ze putten de bronnen van de doelserver uit via DDoS-websites. Laag 7 is de plek waar een server webpagina's genereert als reactie op een HTTP-verzoek. Aanvallers voeren talrijke HTTP-verzoeken uit en overbelasten de doelserver, die vervolgens reageert met het laden van talrijke bestanden en het uitvoeren van databasequery's die nodig zijn om een webpagina te maken.

HTTP-overstroming

U kunt deze DDoS-aanvallen zien als het meerdere keren verversen van de webbrowser op meerdere computers. Hierdoor ontstaat een 'vloedgolf' aan HTTP-verzoeken, wat leidt tot een denial-of-service. De implementatie van deze aanvallen kan eenvoudig zijn (door gebruik te maken van één URL met een beperkt aantal IP-adressen) of complex (door gebruik te maken van een reeks IP-adressen en willekeurige URL's).

Protocolaanvallen

Deze DDoS-aanvallen, vaak 'state-exhaustion'-aanvallen genoemd, maken misbruik van kwetsbaarheden in de derde en vierde laag van het OSI-model (de netwerk- en transportlagen). Deze aanvallen veroorzaken een denial-of-service doordat ze de bronnen van servers of netwerkapparatuur (zoals firewalls) overbelasten. Er zijn verschillende soorten protocol-aanvallen, waaronder SYN-floods. Deze maken gebruik van de TCP-handshake (Transmission Control Protocol), waarmee twee partijen een netwerkverbinding tot stand kunnen brengen en een onhandelbaar aantal TCP-‘Initial Connection Requests’ (eerste verbindingsverzoeken) vanaf valse IP-adressen kunnen versturen.

Volume-aanvallen

Bij deze voorbeelden van DDoS-aanvallen wordt een denial-of-service-aanval uitgevoerd. Hierbij wordt alle beschikbare bandbreedte op een doelserver gebruikt en worden enorme hoeveelheden data verzonden om zo een toename in het verkeer op de server te veroorzaken.

DNS-versterking

Dit is een reflectiegebaseerde aanval waarbij een verzoek wordt verzonden naar een DNS-server vanaf een vervalst IP-adres (het IP-adres van de doelserver), waardoor de DNS-server het doel 'terugbelt' om het verzoek te verifiëren. Deze actie wordt versterkt door het gebruik van een botnet, waardoor de bronnen van de doelserver snel overbelast raken.

Een DDoS-aanval identificeren

DDoS-aanvallen zijn lastig te identificeren, omdat ze lijken op conventionele serviceproblemen en steeds geavanceerder worden. Er zijn echter bepaalde signalen die erop kunnen wijzen dat een systeem of netwerk het slachtoffer is geworden van een DDoS-aanval. Deze kunnen bestaan uit:

- Een plotselinge toename van het verkeer afkomstig van een onbekend IP-adres

- Een stroom aan verkeer van talrijke gebruikers die specifieke overeenkomsten delen, zoals geolocatie of versie van de webbrowser

- Een onverklaarbare toename van verzoeken voor een enkele pagina

- Ongebruikelijke verkeerspatronen

- Trage netwerkprestaties

- Een dienst of website die plotseling zonder reden offline gaat

Preventie en beperking van DDoS-aanvallen

Hoewel DDoS-aanvallen lastig te detecteren kunnen zijn, zijn er verschillende maatregelen mogelijk om dit soort cyberaanvallen te voorkomen en de schade in geval van een aanval te beperken. Voor gebruikers die zich afvragen hoe ze DDoS-aanvallen kunnen voorkomen, is het van belang om een actieplan op te stellen voor het beveiligen van systemen en het beperken van schade in geval van een aanval. Over het algemeen is het voordelig om een oplossing als Kaspersky DDoS Protection voor bedrijven te implementeren. Deze oplossing analyseert en herleidt continu schadelijk verkeer. Daarnaast kunnen de volgende algemene adviezen u helpen uw verdediging verder te versterken:

- Evalueer de huidige systeemopstelling - inclusief software, apparaten, servers en netwerken - om beveiligingsrisico's en potentiële bedreigingen te identificeren en implementeer vervolgens maatregelen om deze te verminderen. Voer regelmatig risicobeoordelingen uit.

- Zorg ervoor dat alle software en technologie up-to-date zijn, zodat u zeker weet dat u de nieuwste beveiligingspatches gebruikt.

- Ontwikkel een haalbare strategie voor het voorkomen, detecteren en beperken van DDoS-aanvallen.

- Zorg ervoor dat iedereen die betrokken is bij het aanvalspreventieplan, begrijpt wat een DDoS-aanval inhoudt en welke rol aan hen is toegewezen.

In geval van een aanval kunnen de volgende acties enige verlichting bieden:

- Anycast-netwerken: Door een Anycast-netwerk te gebruiken om het verkeer opnieuw te verdelen, kunt u de bruikbaarheid van de server behouden terwijl het probleem wordt opgelost. Dit zorgt ervoor dat de server niet volledig hoeft te worden uitgeschakeld.

- Black hole-routing: in dit scenario leidt een netwerkbeheerder van de ISP al het verkeer van de doelserver om naar een black hole-route (doel-IP-adres), waardoor het verkeer uit het netwerk wordt verwijderd en de integriteit ervan behouden blijft. Dit kan echter een extreme maatregel zijn, omdat hiermee ook legitiem verkeer wordt geblokkeerd.

- Snelheidsbeperking: Hiermee wordt het aantal verzoeken beperkt dat een server op een bepaald moment kan accepteren. Hoewel het op zichzelf niet erg effectief zal zijn, kan het nuttig zijn als onderdeel van een grotere strategie.

- Firewalls: Organisaties kunnen Web Application Firewalls (WAF) gebruiken als een omgekeerde proxy om hun servers te beschermen. WAF's kunnen worden voorzien van regels om verkeer te filteren. Beheerders kunnen deze regels in realtime aanpassen als ze een DDoS-aanval vermoeden.

Gerelateerde artikels en links:

- Wat is een Trojaans-paardvirus? Soorten en hoe verwijder je het?

- Hoe voorkom je dat DDoS-aanvallen je volgende gamesessie verpesten?

Gerelateerde producten en diensten: