Abonnementen-trojans zijn een aloude methode om Android-gebruikers hun zuurverdiende centen afhandig te maken. Ze infiltreren een smartphone onder het mom van nuttige apps en abonneren zich stiekem op betaalde diensten. Vaker wel dan niet is het abonnement zelf echt, alleen heeft de gebruiker de dienst hoogstwaarschijnlijk helemaal niet nodig.

De makers van dergelijke trojans verdienen geld op commissiebasis; dat wil zeggen dat ze een bepaald percentage ontvangen van wat de gebruiker uitgeeft. In dit geval wordt het geld meestal van een mobiele telefoonrekening afgeschreven, hoewel het bij sommige soorten abonnementen ook rechtstreeks van een bankkaart kan worden afgeschreven. Hier zijn de meest opvallende voorbeelden van mobiele abonnementen-trojans die Kaspersky-experts het afgelopen jaar langs hebben zien komen.

Betaalde abonnementen en bevestigingscodes in sms-berichten

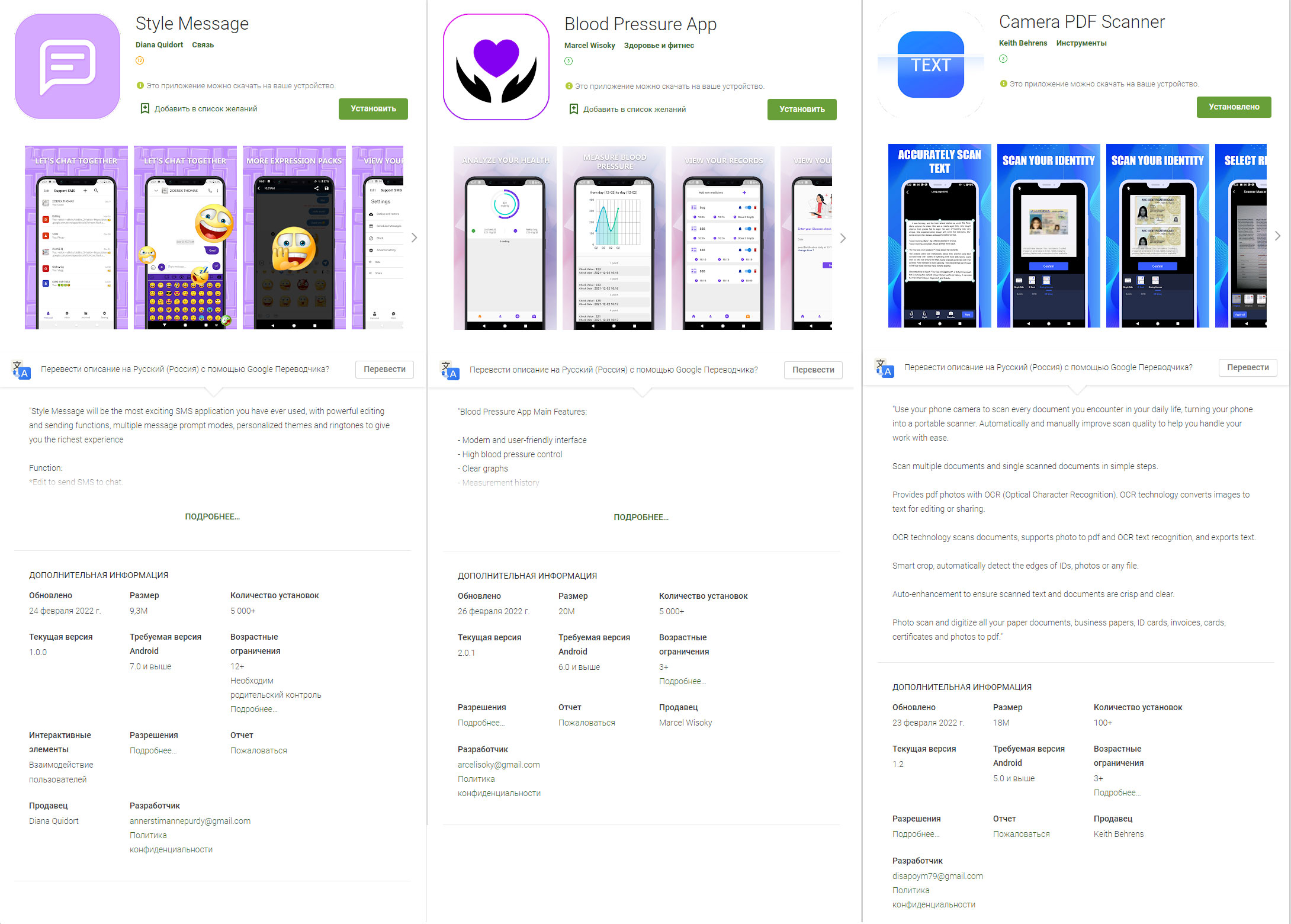

Trojans van de Jocker-families worden meestal via Google Playverspreid. Cybercriminelen wijzigen daadwerkelijk nuttige apps door er schadelijke code aan toe te voegen en ze onder een andere naam naar de winkel te uploaden. Het kan dan bijvoorbeeld gaan om apps om berichten te sturen, voor bloeddrukmetingen of het scannen van documenten. Google Play-moderatoren proberen dergelijke apps te identificeren, maar de aanvoer van nieuwe apps is sneller dan het verwijderingsproces van de gevonden schadelijke apps.

Laten we eens diep ingaan op de werking van abonnementen-trojans. In een normale situatie moet een gebruiker om zich op een dienst te abonneren naar de site van de aanbieder van de inhoud gaan en op de knop Abonneren klikken of tikken. Om geautomatiseerde pogingen tot het afsluiten van abonnementen tegen te gaan, vragen dienstverleners de gebruiker om zijn/haar voornemen te bevestigen door een in per sms verzonden code in te voeren. Malware van de Jocker-familie kan deze beschermingsmethode echter omzeilen.

Nadat de geïnfecteerde app op het apparaat terecht is gekomen, vraagt het de gebruiker in veel gevallen om toegang tot sms-berichten. Vervolgens opent de trojan de inschrijvingspagina in een onzichtbaar venster, simuleert hij het tikken op de knop “Abonneren”, steelt de bevestigingscode uit het sms-bericht, en wordt u zomaar geabonneerd.

In gevallen waarin de app-functionaliteit geen toegang tot sms-berichten vereist (waarom zou u die bijvoorbeeld aan een app voor het scannen van documenten verlenen?), vragen de abonnementen-trojans van de Jocker-familie om toegang tot uw meldingen. Dit maakt het mogelijk om de bevestigingscode te stelen zoals eerder beschreven, maar nu gebeurt dat via de pop-upmeldingen over binnenkomende berichten.

Hoe abonnementen-trojans de CAPTCHA omzeilen

Trojans van de MobOk-familie gaan iets geraffineerder te werk. Ze stelen niet alleen bevestigingscodes uit sms’jes of meldingen, maar omzeilen ook de CAPTCHA, een ander beschermingsmiddel tegen geautomatiseerde abonnementen. Om de code in het plaatje te herkennen, stuurt de trojan het naar een speciale dienst – vorig jaar onderzochten we de werking van click farms die CAPTCHA-herkenningsdiensten aanbieden.

In andere opzichten is de werking ervan vergelijkbaar met trojans van de Jocker-familie. In verschillende gevallen werd MobOk verspreid als payload van de Triada-trojan, meestal via voorgeïnstalleerde apps op sommige smartphonemodellen, onofficiële WhatsApp-mods of de alternatieve app-winkel APKPure. Soms zijn met MobO geïnfecteerde apps ook op Google Play te vinden.

Abonnementen-trojans van onofficiële bronnen

Malware van de Vesub-familie wordt ook verspreid via dubieuze bronnen onder het mom van apps die om de een of andere reden uit de officiële winkels worden geweerd – bijvoorbeeld vermomd als apps voor het downloaden van inhoud van YouTube, andere streamingdiensten zoals Tubemate of Vidmate, of als een onofficiële Android-versie van GTA5. Bovendien kunnen ze in deze zelfde bronnen voorkomen als gratis versies van populaire, dure apps, zoals Minecraft.

Abonnementen-trojan Vesub vermomd als Tubemate, Vidmate, GTA5, Minecraft of het ietwat mysterieuze GameBeyond

In tegenstelling tot malware uit de MobOk- en Jocker-families, doen met Vesub geïnfecteerde applicaties vaak helemaal niets nuttigs voor de gebruiker. Onmiddellijk na de installatie abonneren ze je ongevraagd op een dienst en verbergen ze de relevante vensters voor de gebruiker, terwijl ze aan de oppervlakte een app-laadvenster tonen. In sommige gevallen zit er iets nuttigs in de app die geïnfecteerd is met MobOk, maar dit zijn zeldzame uitzonderingen.

Inloggen met telefoonnummer

GriftHorse.ae-trojans doen het nog een stukje simpeler. Wanneer ze voor de eerste keer worden uitgevoerd, vragen ze de gebruiker zijn of haar telefoonnummer in te voeren, zogenaamd om in te loggen. Het abonnement wordt verstrekt zodra de gebruiker een nummer invoert en op de knop Aanmelden tikt, en het geld wordt van vervolgens van zijn of haar mobiele rekening afgeschreven. Deze malware doet zich meestal voor als een app voor het herstellen van verwijderde bestanden, het bewerken van foto’s of video’s, het laten knipperen van de zaklamp bij inkomende oproepen, navigatie, het scannen van documenten, vertalingen, enzovoort. In werkelijkheid bieden deze geïnfecteerde apps totaal niets nuttigs.

Abonnementen met automatische betalingen

Ondanks de gelijkaardige naam gebruiken de abonnementen-trojans van GriftHorse.l een andere truc: ze maken gebruik van abonnementen met herhalende betalingen. Formeel gebeurt dit met de rechtstreekse toestemming van de gebruiker, maar slachtoffers beseffen wellicht helemaal niet dat ze zich aanmelden voor periodieke automatische betalingen. De tweede truc bestaat eruit de eerste betaling onbeduidend te maken, terwijl de latere kosten aanzienlijk hoger zijn.

We hebben reeds een gelijkaardige truc onderzocht zoals geïllustreerd door valse sites die abonnementen op trainingscursussen aanbieden. In dit geval werkt het ongeveer hetzelfde, maar dit keer is het mechanisme in de app geïmplementeerd. De trojan wordt grotendeels via Google Play verspreid, en het geld wordt rechtstreeks van een bankkaart afgeschreven, waarbij om betalingsgegevens wordt gevraagd om toegang tot de inhoud te krijgen.

Hoe zorgt u ervoor dat u hier geen slachtoffer van wordt?

Uitzoeken hoe u een ongewenst betaald abonnement kunt annuleren kan erg lastig zijn. Zoals altijd is voorkomen beter dan genezen. Hieronder volgen daarom onze tips om u tegen abonnementen-trojans te beschermen:

- In de eerste plaats, installeer geen apps van onofficiële bronnen. Dit zal de beveiliging van uw apparaat enorm ten goede komen.

- Officiële bronnen zijn een stuk beter, maar helaas ook niet 100% veilig. Controleer daarom eerst de recensies en beoordelingen voordat u een app downloadt van Google Play of een andere app-winkel.

- Kijk ook naar de datum waarop de app op het platform is verschenen. App-winkels verwijderen proactief gevaarlijke nep-apps, waardoor scammers ook weer voortdurend nieuwe versies van geïnfecteerde apps maken. Dus als een app die u wilt downloaden pas onlangs in de winkel is verschenen, moet u op uw hoede zijn.

- Verleen apps minimale machtigingen op uw apparaat. Voordat u een app toestaat om bijvoorbeeld uw sms’jes of meldingen te lezen, moet u zich afvragen of dat wel echt nodig is.

- Installeer een betrouwbare antivirusoplossing voor mobiele apparaten, zodat uw telefoon beschermd is tegen allerlei digitale rommel, waaronder ook dit soort abonnementen-trojans.

android

android

Tips

Tips