Door het sterk groeiende aantal mensen dat vanuit huis werkt is ook de interesse van cybercriminelen in Office 365 toegenomen, een van de meest gebruikte cloud-samenwerkingsplatforms.

Het idee is eenvoudig: cybercriminelen lokken een werknemer van een bedrijf naar een valse Office 365-loginpagina om daar hun inloggegevens in te voeren. Het gaat hier dus eigenlijk om phishing. De specifieke methodes die aanvallers gebruiken om gebruikersnamen en wachtwoorden te verkrijgen variëren, maar we beschrijven hier de meest voorkomende trucs.

Valse Teams-berichten

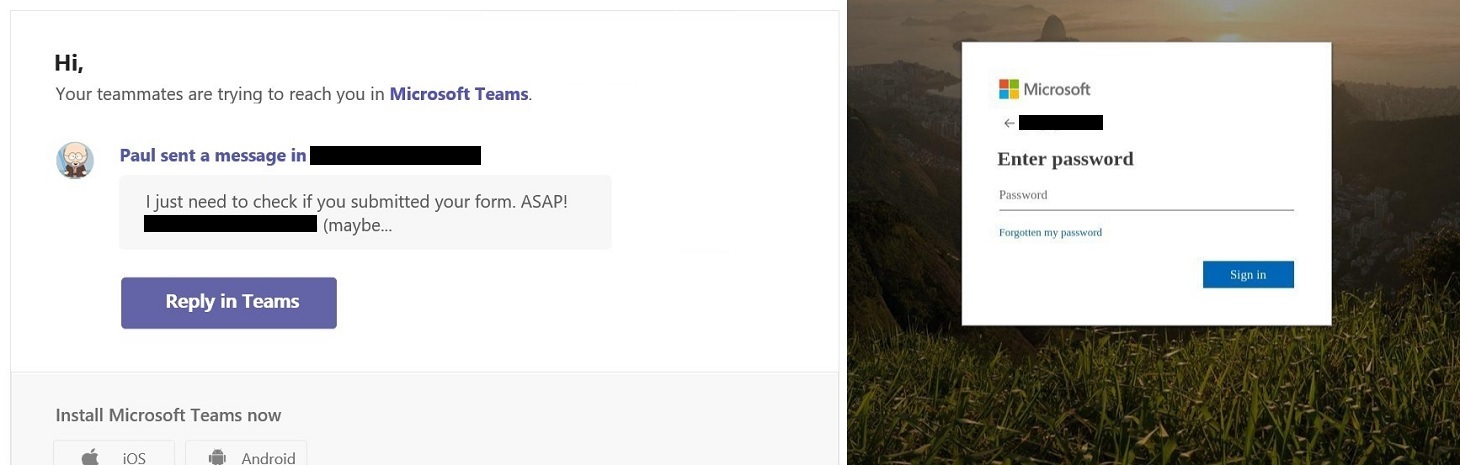

Over het algemeen benadrukken aanvallers bij het verzenden van een e-mailbericht dat eruit moet zien alsof het een Microsoft Teams-melding is de urgentie ervan, in de hoop dat de ontvanger in alle haast geen onregelmatigheden opmerkt. De algemene strekking van zo’n bericht is vaak iets in de trend van een dringende deadline waardoor slachtoffer op de knop “Reply in Teams” klikt en op een valse inlogpagina belandt.

Vals Teams-bericht. Bericht en loginpagina

Als de aanvallers hun huiswerk hebben gedaan, zullen de naam en foto van een echte collega in de melding verschijnen, wat er een beetje uit kan zien als een interne BEC-aanval, maar het is vaker zo dat dit een abstract persoon is. De cybercriminelen gaan er vaak vanuit dat de ongerustheid van het slachtoffer over iemand onbekends die zo’n dringende melding heeft ervoor zorgt dat ze toch wel op de knop klikken.

Melding over mislukte verzending

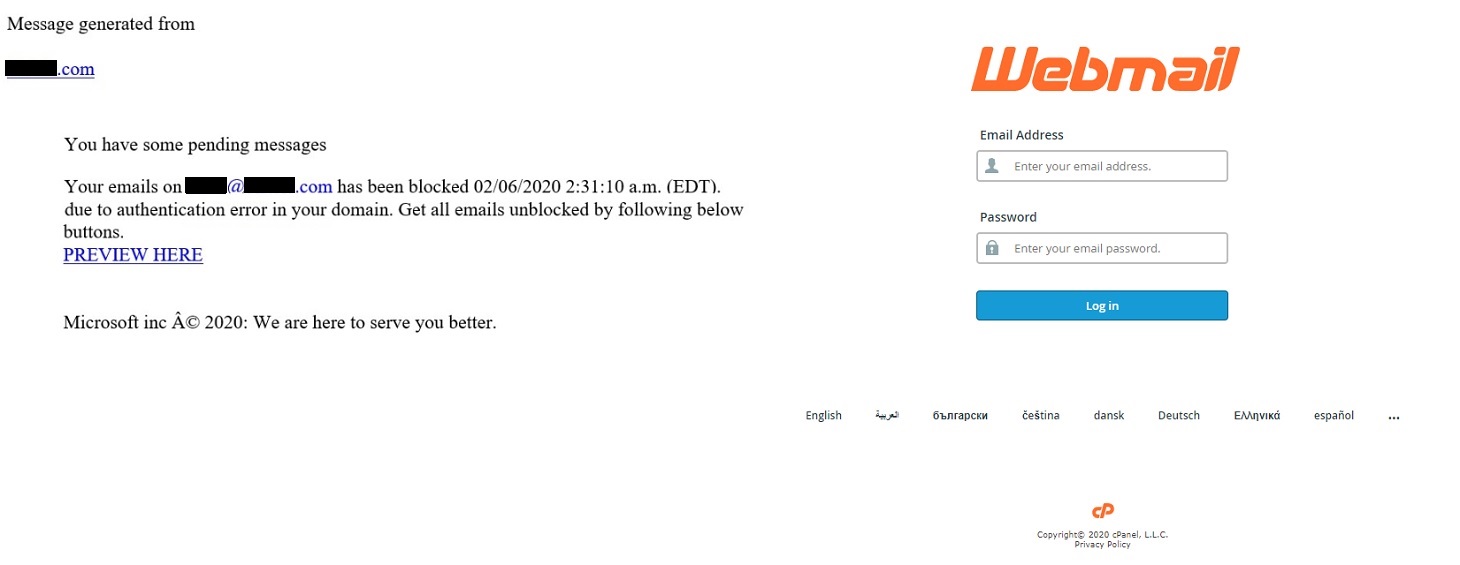

Een ander nepprobleem dat de ontvanger een gevoel van urgentie geeft is de melding van een bericht dat zogenaamd niet is afgeleverd, bijvoorbeeld door een authenticatiefout. In dit geval moest het slachtoffer verder klikken om een bericht te zien te krijgen, maar de aanvallers waren lui en niet in staat om een geloofwaardige Office 365-inlogpagina te creëren.

Valse melding over mislukte verzending. Bericht en loginpagina.

De volgende keer kunnen ze natuurlijk een overtuigender bericht maken, en in dat geval moet de ontvanger terugvallen op andere manieren om phishing te identificeren. Het is belangrijk om op te merken dat het juist de verzenders en niet de ontvangers zijn die een melding ontvangen als een bericht niet is afgeleverd — als de server de bedoelde ontvanger had kunnen identificeren was het bericht immers wel verzonden!

Melding over volle mailbox

Een slachtoffer waarschuwen over ernstige gevolgen (in dit geval het vreselijke vooruitzicht van een niet-bezorgd bericht): de melding van een volle mailbox is simpelweg nog een manier om werknemers te overtuigen in alle paniek een fout te maken. De keuze die wordt geboden is om de berichten te verwijderen of te downloaden. De meeste mensen zullen voor die laatste optie kiezen en dus op de knop met “Klik hier” klikken.

Valse melding over volle mailbox Bericht en loginpagina.

U ziet dat de aanvallers in dit geval echt wat moeite hebben gedaan en een paragraaf aan de e-mail hebben toegevoegd over de sociale verantwoordelijkheid van het bedrijf ten tijde van de pandemie, maar ze namen echter niet et moeite om ook maar enigszins overtuigend zakelijk Engels te gebruiken. Het reageren uit paniek kan er echter ook hiervoor zorgen dat mensen dit soort tekenen van frauduleuze communicatie over het hoofd zien.

Melding over verlopen wachtwoord

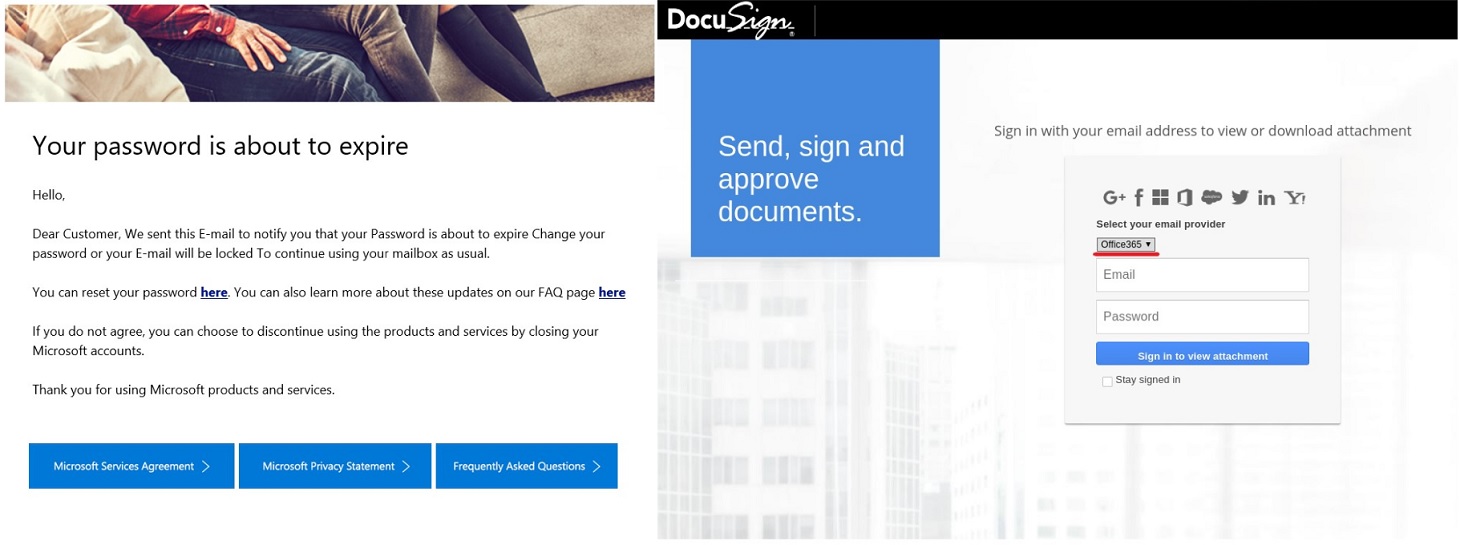

Het wijzigen van een wachtwoord is heel gebruikelijk. Uw bedrijfsbeleid zou dit regelmatig verplicht moeten stellen, en de beveiligingsafdeling kan dit ook vragen als voorzorgsmaatregel tegen een mogelijk lek. En als u een nieuw wachtwoord instelt, moet u natuurlijk ook het oude wachtwoord invoeren. Daarom zijn verzoeken tot het wijzigen van wachtwoorden ook erg populair onder allerlei soorten phishing-mails.

Valse melding over verlopen wachtwoord. Bericht en loginpagina.

Zelfs als u het slordige taalgebruik in de e-mail over het hoofd ziet, zou de loginpagina uw aandacht moeten trekken.

Hoe zorgt u ervoor dat u hier niet intrapt?

Onthoud dat accountgegevens niet alleen de mogelijkheid bieden om e-mails vanaf het adres van de werknemer te verzenden, maar ook toegang bieden tot alle informatie die is opgeslagen in de mailbox. Elke pagina die om aan werk gerelateerde inloggegevens vraagt moet goed onderzocht worden, zelfs als — vooral als — het lijkt alsof het iets dringends is. U hebt eigenlijk slechts twee essentiële adviezen nodig:

- Controleer altijd het adres van pagina’s die om inloggegevens vragen. Afhankelijk van de dienst kunnen legitieme inlogpagina’s microsoftonline.com, outlook.office.com, onmicrosoft.com zijn, of de domeinnaam van uw bedrijf.

- Gebruik een robuuste beveiligingsoplossing in het hele bedrijf om dit soort phishing-mails te blokkeren.

phishing

phishing

Tips

Tips