Analyse van de gerichte ransomware WastedLocker

De gedetailleerde technische analyse van onze experts van de hoofdverdachte in de ransomware-aanval op Garmin

297 artikelen

De gedetailleerde technische analyse van onze experts van de hoofdverdachte in de ransomware-aanval op Garmin

De groep cybercriminelen “Lazarus” gebruikt traditionele APT-technieken om VHD-ransomware te verspreiden.

Vijf zaken die, indien genegeerd, mkb’s duur kunnen komen te staan.

Onze experts hebben een malware-framework gedetecteerd dat cybercriminelen gebruiken om verschillende besturingssystemen aan te vallen.

Wat is Zero Trust en waarom is het aantrekkelijk voor moderne bedrijven?

Microsoft heeft een patch uitgegeven voor een kritieke RCE-kwetsbaarheid in Windows Server-systemen.

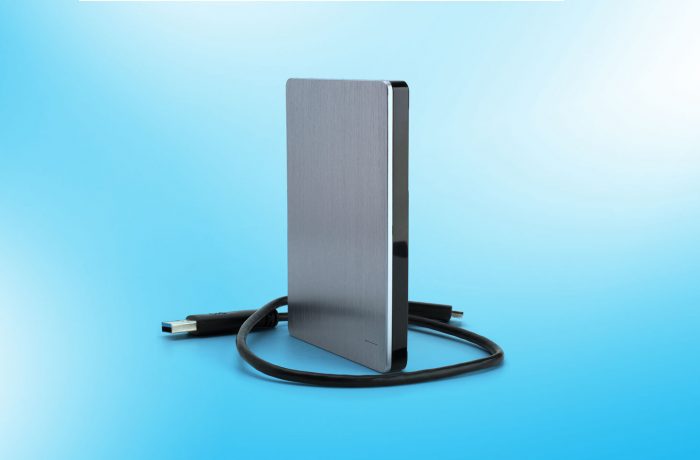

Wij leggen uit hoe u back-ups maakt van kritieke gegevens, zelfs als u uw uitrustingen 100% vertrouwt.

Het blijkt dat het verhaal van Ali Baba een verzameling verhalen uit het oude Perzië is over … cyberdreigingen?

Gebruikelijke trucs van cybercriminelen om Office 365-accounts te kapen.

Een aantal verhalen over hoe eenvoudig het is om per ongeluk gevoelige informatie in het publieke domein te lekken.

Een geïntegreerde aanpak rust zelfs kleine bedrijven uit met geautomatiseerde tools die complexe aanvallen tegengaan.

Om ADAS te beschermen tegen interferentie van buitenaf is er voor auto’s een speciale aanpak wat betreft cybersecurity vereist.

Als u niet met het internet bent verbinden, kan niemand uw gegevens stelen, toch? Dat is niet helemaal zo.

De overvloed van aan werk gerelateerde cloud-tools en -diensten vraagt om een slimme aanpak wat betreft uw wachtwoorden.

Cybercriminelen verspreiden ransomware vermomd als een tool om bestanden te decoderen die versleuteld zijn door de STOP-trojan.

Naast het bieden van voordelen kunnen cloud-oplossingen voor bestandsopslag en document- of projectmanagement ook tal van problemen veroorzaken.

Nu er meer mensen dan ooit thuiswerken, is ransomware een nog grotere dreiging geworden.

BEC-aanvallen die gecompromitteerde mailboxen gebruiken zijn extra gevaarlijk. Hier leest u hoe we hebben geleerd om ze te identificeren.

Eugene Kaspersky bespreekt de nieuwe features van Kaspersky Embedded Systems Security.