Hoe onschendbaar is Linux?

Onze experts hebben geavanceerde aanvallen en APT-campagnes die op Linux gericht waren geanalyseerd, en die hebben een aantal veiligheidsaanbevelingen opgeleverd.

93 artikelen

Onze experts hebben geavanceerde aanvallen en APT-campagnes die op Linux gericht waren geanalyseerd, en die hebben een aantal veiligheidsaanbevelingen opgeleverd.

De groep DeathStalker heeft het gemunt op relatief kleine bedrijven en hun bedrijfsgeheimen.

Bij het berekenen van potentiële verliezen ten gevolge van cyber-incidenten, zijn statistische gegevens net zo belangrijk als de interpretatie ervan.

Wat te doen als uw account gehackt is: hoe minimaliseert u schade, herstelt u uw Digital Comfort Zone en voorkomt u dat wordt opgelicht.

Hoe aanvallers op jacht zijn naar Battle.net-accounts in World of Warcraft om zo waardevolle content in handen te krijgen.

Onze technologieën hebben een aanval voorkomen. Een analyse van experts heeft de exploitatie van twee eerder nog onbekende kwetsbaarheden onthuld. Wat u moet weten.

U kunt sommige machtigingen voor gulzige spellen best weigeren, en deze vijf hebben ze zéker niet nodig.

Wat u regelmatig moet controleren om uw Android-smartphone en gegevens veilig te houden.

Onze experts hebben een malware-framework gedetecteerd dat cybercriminelen gebruiken om verschillende besturingssystemen aan te vallen.

Microsoft heeft een patch uitgegeven voor een kritieke RCE-kwetsbaarheid in Windows Server-systemen.

De Safe Search-functie op YouTube voorkomt dat kinderen gewelddadige, seksueel getinte of andere ongewenste content krijgen te zien.

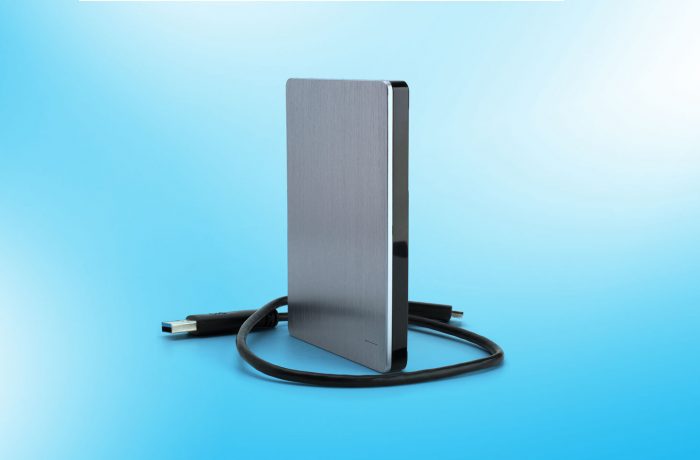

Wij leggen uit hoe u back-ups maakt van kritieke gegevens, zelfs als u uw uitrustingen 100% vertrouwt.

Tijdens WWDC 2020 rolde Apple App Clips voor iOS uit. Wij leggen uit wat dat — evenals Android Instant Apps — zijn.

Zoom-ontwikkelaars hebben hun dienst veiliger gemaakt. Wij kijken wat er is veranderd.

Israëlische experts claimen dat er honderden miljoenen IoT-apparaten kritieke kwetsbaarheden bevatten — en dat is slechts de meest conservatieve schatting.

Om ADAS te beschermen tegen interferentie van buitenaf is er voor auto’s een speciale aanpak wat betreft cybersecurity vereist.

Wij leggen uit hoe uw computer snel blijft zonder hierbij aan bescherming in te boeten.

Cybercriminelen verspreiden ransomware vermomd als een tool om bestanden te decoderen die versleuteld zijn door de STOP-trojan.

Nu er meer mensen dan ooit thuiswerken, is ransomware een nog grotere dreiging geworden.

De gevaren van illegaal verkregen games, activeringscodes op de grijze markt en kant-en-klare accounts in officiële winkels.